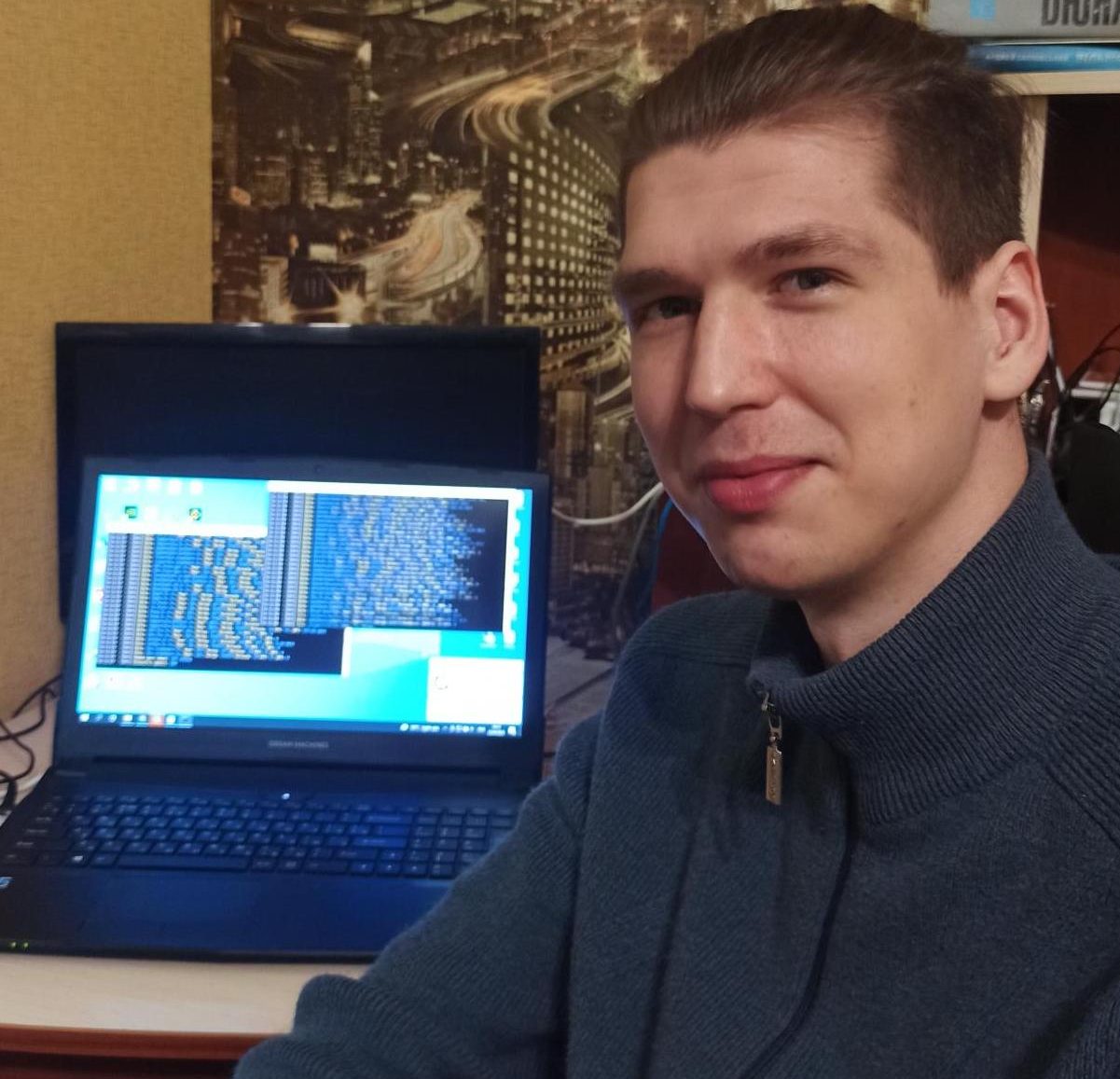

Привіт! Мене звати Андрій Чернієнко, я Middle Support Administrator в Favbet Tech, і з березня вже пішов третій рік моєї роботи. Перша моя посада в Favbet була Junior Support Administrator, а на Middle перейшов приблизно рік тому.

DDOS-атаки

На рішення ддосити ворожі сайти мене і багато інших наштовхнув наш Team Lead Олександр Старостенко, він поділився з нами посиланням на Telegram-канал, де навчали запускати DDOS-атаки, а також займались їх координацією. В момент першого запуску атаки з мого ПК я відчув тільки задоволення від того, що все ж в мене вийшло все правильно налаштувати, більше нічого відчути не встиг бо атакований ресурс «впав» за пару хвилин 🙂

За роботою

Звісно таку ініціативу у нас дуже підтримали. Айтівці у нашій компанії самі по собі дуже ініціативні люди і взагалі, якщо можна так сказати, «за будь-який двіж». Спочатку це було самоорганізовано в середині нашого айтівцевого кола, а потім з’явилась ініціатива створити свою кіберармію з усіх бажаючих співробітників Favbet. На самому початку мені допомагали колеги і безпосередньо люди, що вже успішно проводили DDOS-атаки.

Прямого досвіду з DDOS-атак до вступу в IT Army я не мав, розумів тільки принцип їх роботи. Але маю сказати, що моя робота в Favbet вимагає від мене вирішення різних задач і не рідко ці задачі доводиться вирішувати креативним способом. Я думаю що саме досвід роботи в компанії допоміг мені швидко розібратись у цій справі.

Як відбуваються атаки

Якщо казати про аналіз цілей, то це відносно не складно, достатньо обрати саму ціль і перевірити наявність відкритих портів через сайт https://2ip.ua/. Але атаки наносяться комплексно. Якщо атака йде, наприклад, на якийсь банківський ресурс, то цього буде замало. На щастя, вже все, що потрібно, є у відкритому доступі в тематичних телеграм каналах 🙂

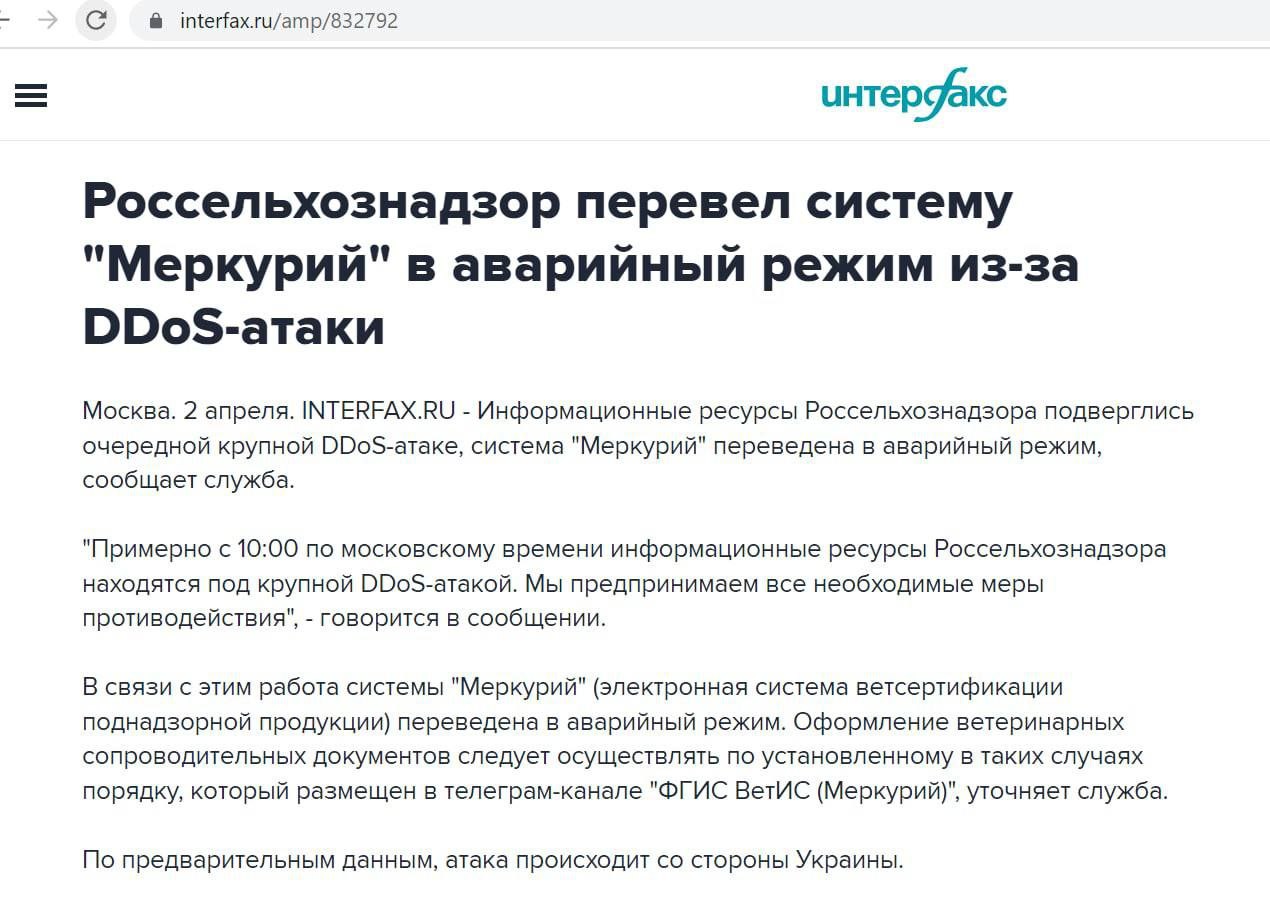

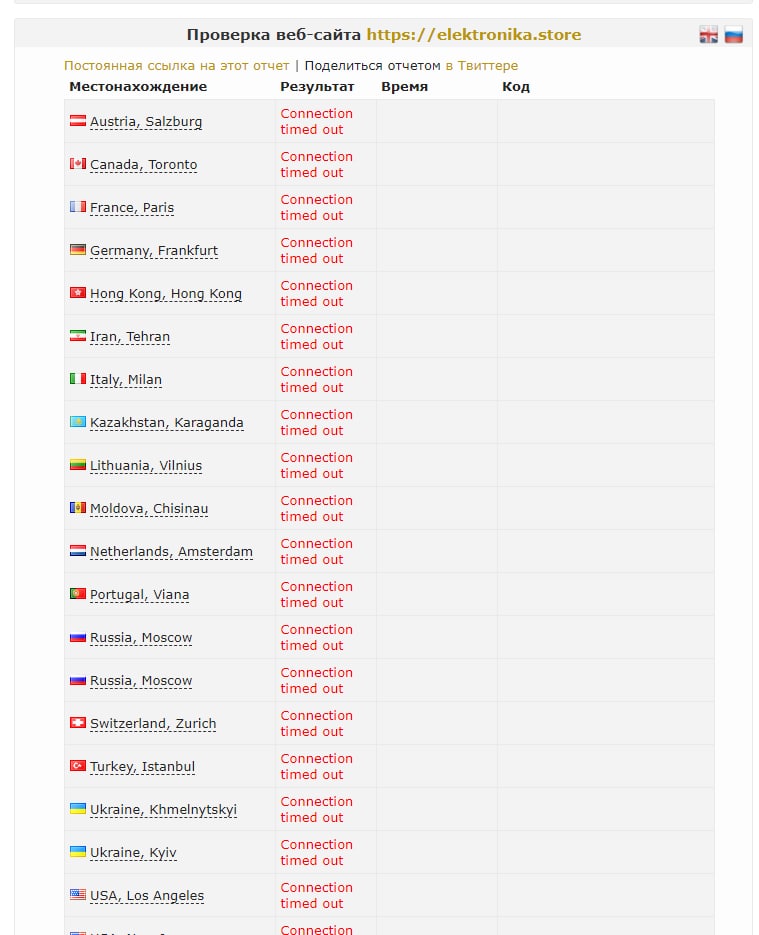

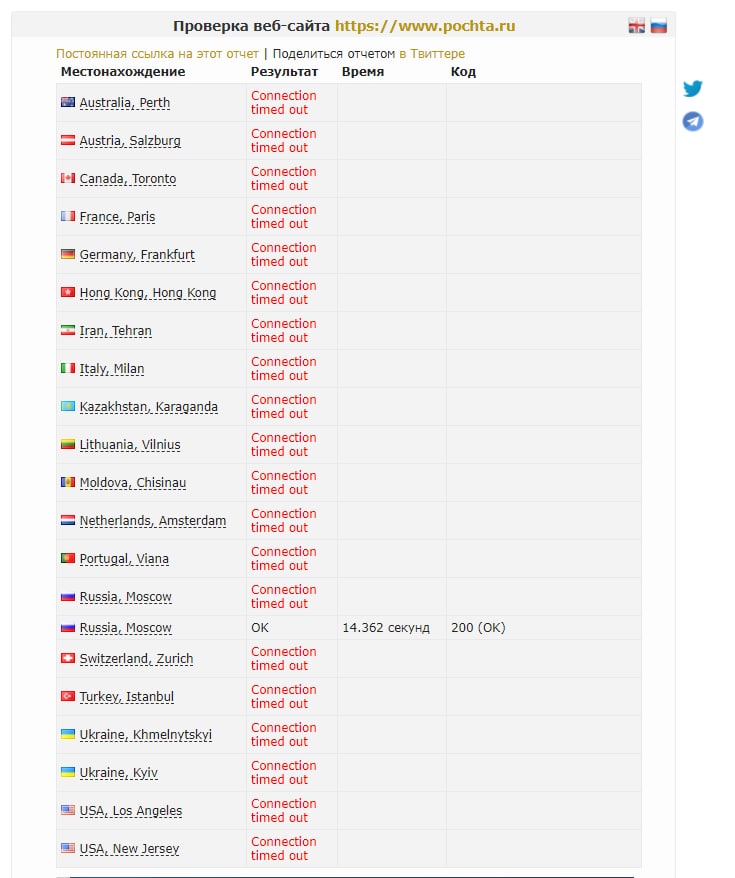

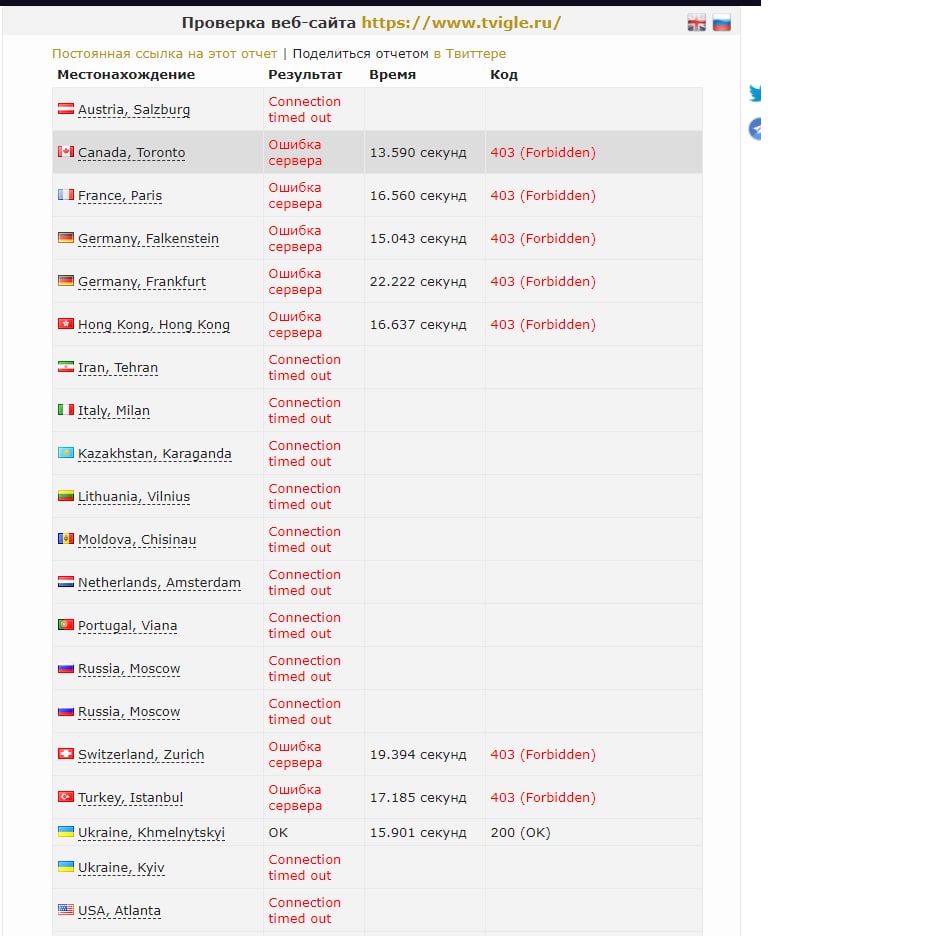

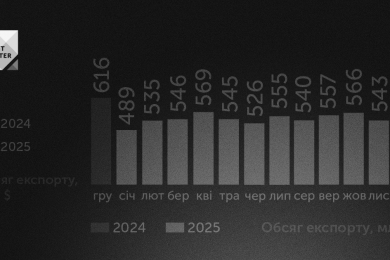

Так виглядають добрі новини

Я особисто для DDOS-атак використовую mhddos_proxy — цей інструмент розроблений українськими програмістом, він наносить атаки, використовуючи величезний список проксі-серверів і дуже ефективний, бо може атакувати відразу декілька ресурсів, також його відносно просто встановити. Ось інструкція для Windows.

Віртуальні машини у поміч

Найцікавіше для мене в роботі нашої IT-армії було те, як на початку роботи нашої групи учасники шукали різний софт і способи нанесення цифрового ураження ворогу. У нашій команді є Сергій Баснін (Erlang Team Lead) — він проявив у цьому особливу креативність, бо для запуску атак він використовував не тільки свій ПК, а розгортав віртуальні машини на сервісах Azure і Kamatera,що посилило ефективність цих атак в рази.

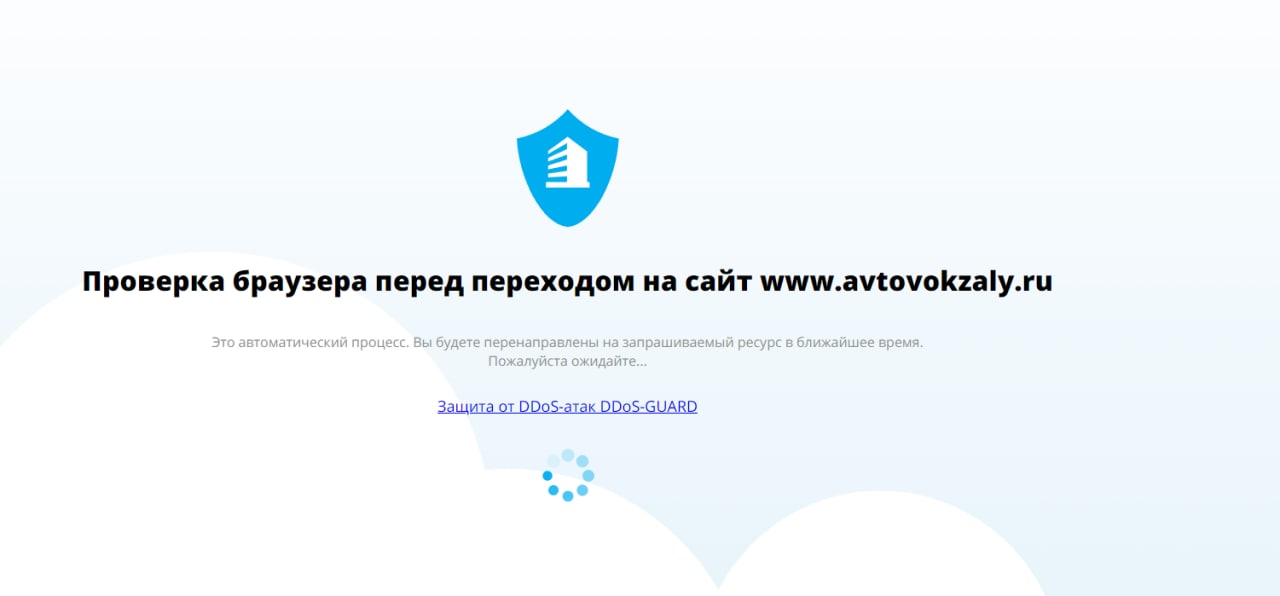

Наслідки атаки на ворожий ресурс

З перших днів мене вразила єдність людей, які запускають атаки, бо ефективність DDOS-атаки напряму залежить від кількості людей, що її запускають: чим більше, тим ефективніше.

В перші ж дні я бачив як ресурси країни-агресора падають протягом лічених хвилин і це дійсно дивує і вражає одночасно.

Наша IT-армія в Favbet — це частина величезної IT Army of Ukraine.

Наші атаки успішні на 90%

Зараз процес став більш організованим, всі атаки скоординовані і націлені на важливі об’єкти в індустрії ворога, такі як оператори фіскальних даних, авіаперевізники, система «Меркурій» та багато інших.

В IT-армії Favbet Tech наразі 36 людей, але готові прийняти всіх, хто ще хоче долучитись 🙂

Всього було атаковано 1000-1200 сайтів, API та інших ресурсів, успішність атак близько 85-90%, більше залежить від того, чи включають там геозахист.

Цей матеріал – не редакційний, це – особиста думка його автора. Редакція може не поділяти цю думку.

Сообщить об опечатке

Текст, который будет отправлен нашим редакторам: