Google попереджає про експлойт Coruna: полює на українських користувачів iPhone

Експерти з безпеки Google виявили складний і небезпечний набір експлойтів для зламу пристроїв на базі iOS, починаючи з версии 13.0 до версии 17.2.1. Цей комплект шпигунського ПЗ під назвою Coruna, який містить загалом 23 експлойти, використовується в цілеспрямованих операціях проти українських користувачів. У разі успіху він дозволяє отримати повний контроль над пристроєм жертви, доступ до повідомлень, мікрофона, камери та геопозиції.

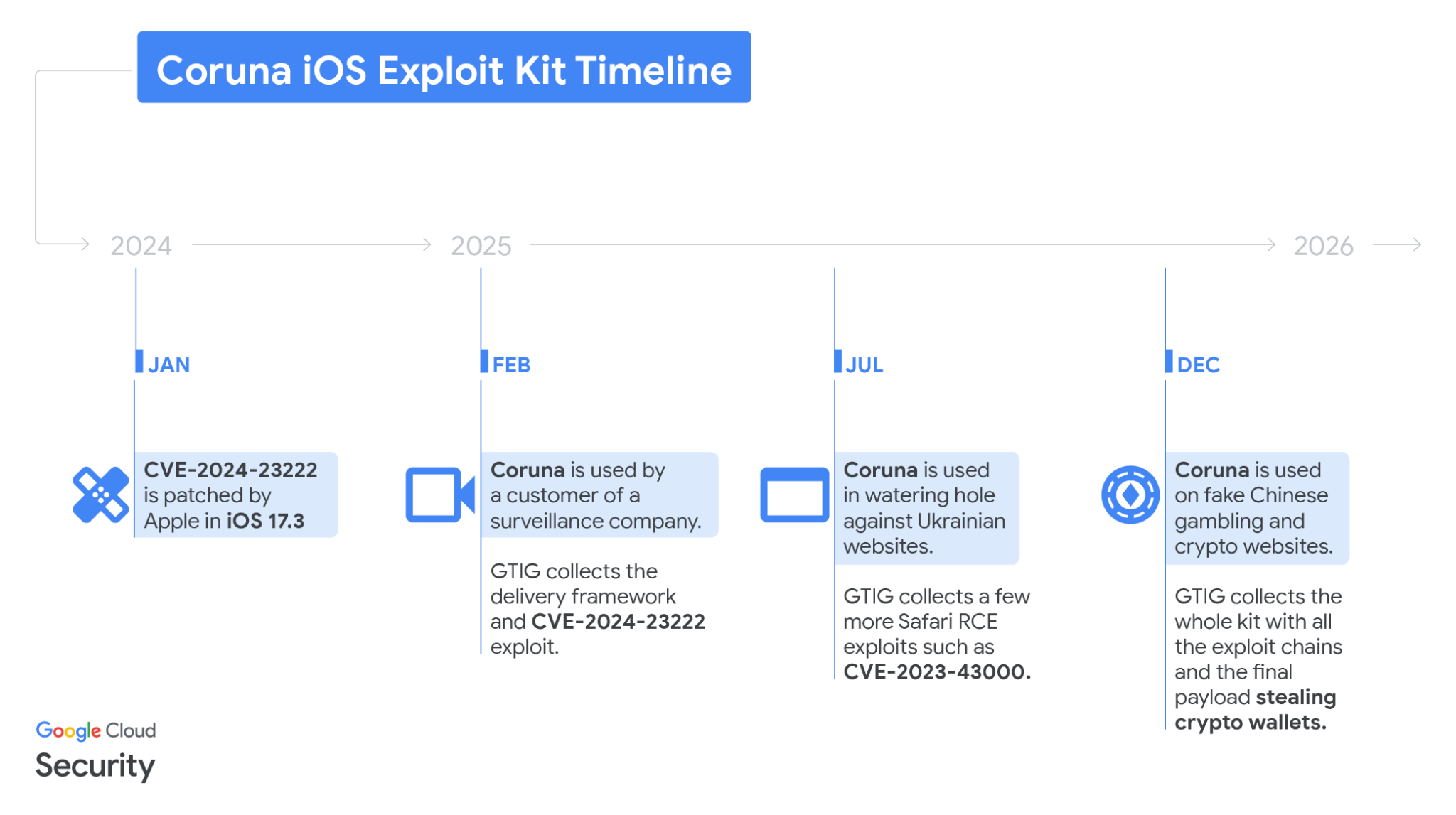

Вперше Coruna помітили влітку 2025 року, у вигляді JavaScript-фреймворку на інтернет-ресурсі cdn.uacounter[.]com, який завантажувався як прихований iFrame на багатьох скомпрометованих українських сайтах. Експлойт був доступний не всім, а лише вибраним користувачам iPhone з певної геолокації.

Протягом 2025 року фахівці GTIG (Google Threat Intelligence Group) відстежували використання Coruna в цільових операціях, спрямованих на українських користувачів. GTIG підозрює, що за експлойтом стоїть російська шпигунська група UNC6353.

Coruna не є просто вірусом — це цілий фреймворк, який використовує ланцюжок вразливостей. Основним вектором проникнення є атаки типу «watering hole» (зараження сайтів, які часто відвідує цільова аудиторія) або фішингові посилання, надіслані через месенджери.

Як працює Coruna:

- Початкове проникнення: Користувач переходить за шкідливим посиланням, яке використовує вразливості в рушії WebKit (браузер Safari).

- Обхід пісочниці: Після виконання коду в браузері Coruna задіює вразливості ядра iOS для підвищення привілеїв.

- Встановлення імпланта: На фінальній стадії на пристрій завантажується шпигунський модуль, який працює непомітно для користувача.

Важливою рисою Coruna є її здатність адаптуватися до різних версій iOS, що робить її ефективною навіть проти користувачів, які не встигли вчасно оновити систему.

Використання проти українських користувачів

Аналіз Google TAG підтвердив, що Coruna активно застосовувалася в кампаніях, спрямованих на український державний сектор, військових та активістів. Зловмисники створювали підроблені ресурси, які імітували офіційні українські портали або новинні сайти, щоб заманити жертв на сторінки зі своїм кодом.

Особливий акцент у цих атаках робився на отриманні доступу до конфіденційного листування в захищених месенджерах (Signal, Telegram, WhatsApp). Оскільки експлуатація відбувається на рівні ядра системи, шифрування месенджерів не рятує — зловмисники бачать екран пристрою та перехоплюють введення тексту ще до його зашифрування.

Як захиститися від Coruna?

Цей кейс ще раз підкреслює, що iPhone не є абсолютно невразливим. Фахівці рекомендують:

- Регулярно оновлювати iOS: Більшість вразливостей, які використовує Coruna, виправляються в останніх патчах безпеки.

- Режим блокування (Lockdown Mode): Для осіб, які перебувають у зоні підвищеного ризику (держслужбовці, журналісти), рекомендується вмикати цей режим, який суттєво обмежує можливості виконання стороннього коду.

- Гігієна посилань: Не переходьте за підозрілими посиланнями в месенджерах, навіть якщо вони надіслані від знайомих контактів (чиї акаунти могли бути зламані).

Coruna є яскравим прикладом того, як комерційне або спонсороване державою шпигунське ПЗ стає інструментом у сучасних кібервійнах, де Україна залишається одним із головних полігонів для випробування новітніх цифрових загроз.

Нагадаємо, що згідно нового дослідження, робота в офісі з відкритим плануванням провокує вигорання працівників.

Підписуйтесь на нас у соцмережах: Telegram | Facebook | LinkedIn

Сообщить об опечатке

Текст, который будет отправлен нашим редакторам: