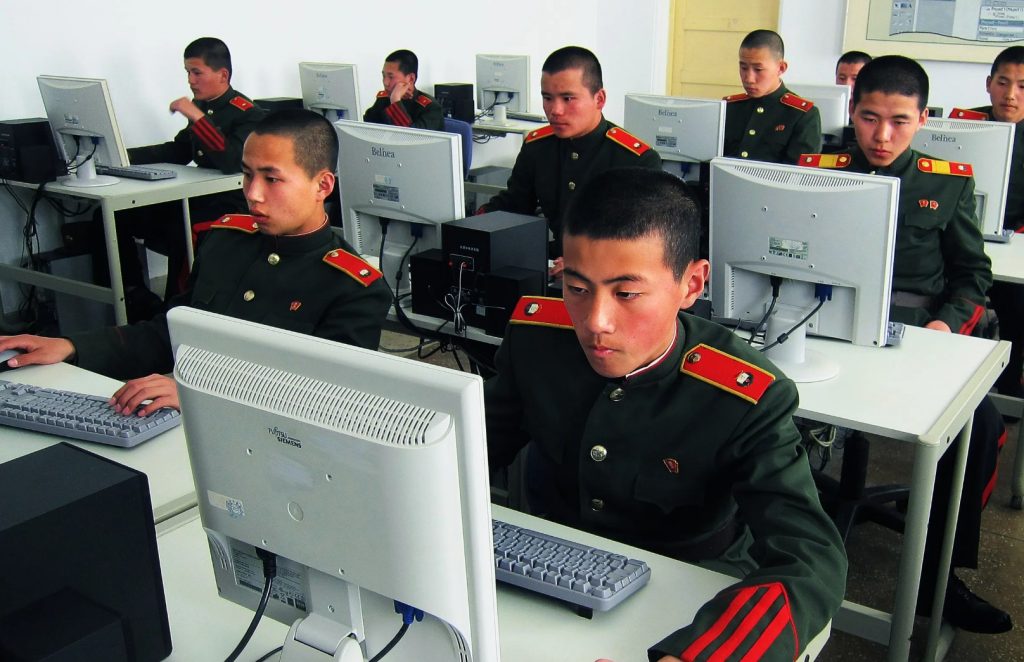

КНДР знову атакує розробників: особлива увага до npm, PyPI, Go, Rust (crates.io) та PHP (Packagist)

Дослідники з кібербезпеки Socket виявили масштабну та тривалу кампанію, за якою стоять хакери, пов’язані з КНДР. З початку 2025 року зловмисники опублікували понад 1700 шкідливих пакетів у найпопулярніших екосистемах та бібліотеках розробки, зокрема npm, PyPI, Go, Rust (crates.io) та PHP (Packagist).

Деталі операції Contagious Interview

Активність хакерів є частиною відомої кампанії під назвою Contagious Interview (також відстежується як WaterPlum). Основна стратегія північнокорейців полягає в імітації процесу найму на роботу.

Як працює схема:

- Соціальна інженерія: Хакери видають себе за рекрутерів у LinkedIn, Telegram або Slack. Вони пропонують розробникам пройти технічне інтерв’ю або виконати тестове завдання.

- Шкідливі посилання: Жертвам надсилають посилання на підроблені відеоконференції (Zoom або Microsoft Teams) або просять завантажити «інструменти для розробки» з GitHub.

- Інфікування: Під виглядом легітимних бібліотек або софту для інтерв’ю встановлюються завантажувачі шкідливого ПЗ.

Яке ПЗ поширюють хакери?

Виявлені пакети маскуються під корисні утиліти для логування, налагодження та роботи з ліцензіями. Серед прикладів:

- npm: dev-log-core, logger-base, pino-debugger, debug-fmt.

- PyPI: logutilkit, apachelicense, fluxhttp.

- Go: github.com/golangorg/formstash.

- Rust: logtrace.

Мета атак та наслідки

Головною метою зловмисників є викрадення конфіденційних даних, зокрема:

- Доступів до криптовалютних гаманців.

- Облікових даних із браузерів та менеджерів паролів.

- Інтелектуальної власності та вихідного коду компаній.

Для цього використовуються такі шкідливі програми, як BeaverTail (стилер/завантажувач), а також бекдори OtterCookie, InvisibleFerret та FlexibleFerret, що працюють на Windows, macOS та Linux.

Є також варіант для Windows license-utils-kit: він містить повноцінний імплантат, який після компрометації може віддалено виконувати роботу кейлоггера, красти дані з браузера та гаманців, збирати конфіденційні файли та шифрувати дані для вимагання викупу.

Чому це небезпечно?

Кампанія відрізняється високим рівнем підготовки: хакери створюють фальшиві профілі компаній у LinkedIn та використовують техніку ClickFix, щоб змусити користувачів запустити шкідливий код. Експерти зазначають, що зловмисники постійно оновлюють свою інфраструктуру, використовуючи домени, які маскуються під американські фінансові установи.

Порада розробникам: Будьте вкрай обережними з тестовими завданнями від незнайомих рекрутерів, які вимагають встановлення специфічного ПЗ або клонування приватних репозиторіїв, та ретельно перевіряйте назви пакетів у своїх проєктах на наявність тайпосквотингу.

Нагадаємо, кілька днів тому хакери КНДР спустошили гаманці Drift Protocol на $280 млн.

Підписуйтесь на нас у соцмережах: Telegram | Facebook | LinkedIn

Сообщить об опечатке

Текст, который будет отправлен нашим редакторам: