CERT-UA: хакери активно пропонують українцям «отримати гуманітарну допомогу» або розсилають «повістки в суд»

Команда реагування на комп’ютерні надзвичайні події України (CERT-UA) попередила про активізацію кіберзагроз з боку хакерського угруповання UAC-0247. Протягом березня та квітня 2026 року основними цілями зловмисників стали органи місцевого самоврядування та медичні заклади (лікарні екстреної допомоги), а також представники Сил оборони України.

Схема атаки та методи проникнення

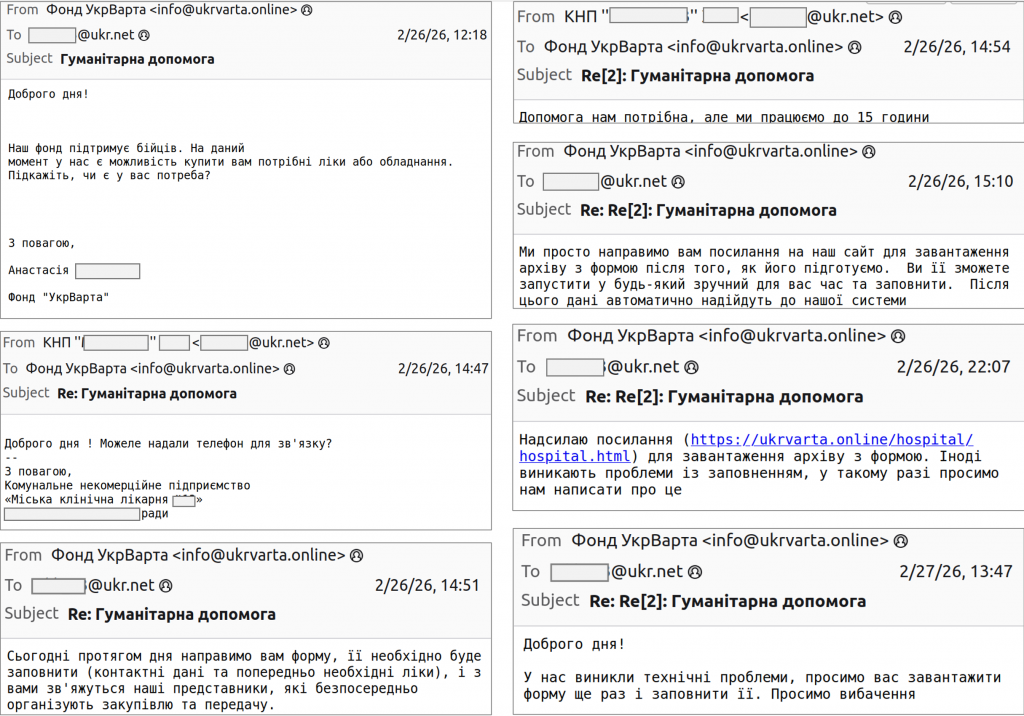

Кіберзлочинці використовують багатоступеневі сценарії, які базуються на соціальній інженерії:

- Початковий контакт: Жертви отримують електронні листи з пропозиціями гуманітарної допомоги. Інші варіанти: повістка в суд, термінова новина про «обмеження мобільного зв’язку», необхідність «оновити версію програми». Листи містять посилання на шкідливі ресурси або архіви .zip.

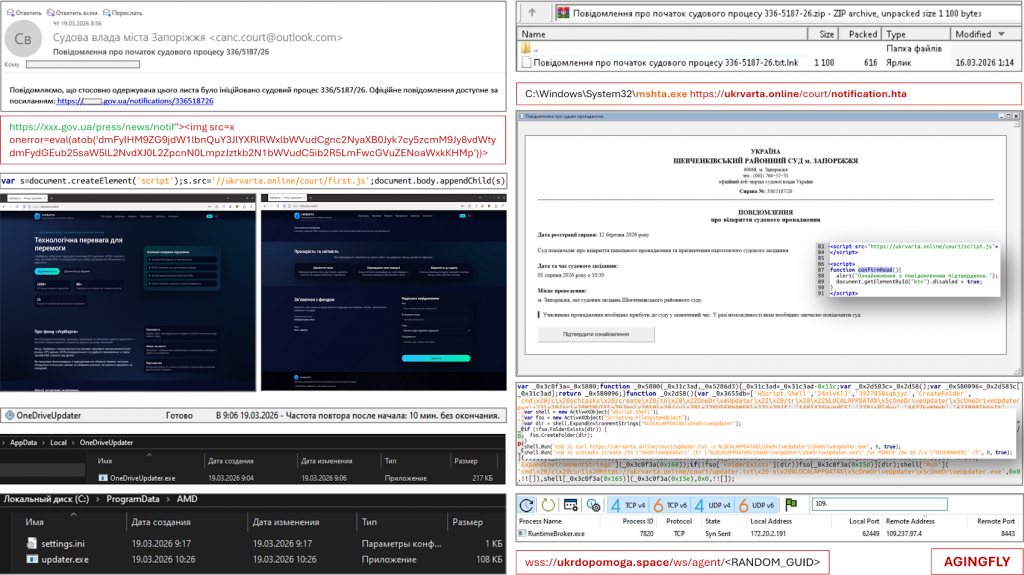

- Використання ШІ та XSS: Для створення переконливих фішингових сторінок хакери застосовують штучний інтелект. Також зафіксовано використання легітимних, але вразливих до XSS сайтів для завантаження шкідливих скриптів.

- Зараження через LNK-файли: Перехід за посиланням веде до завантаження архіву з файлом-ярликом (.lnk). Його запуск активує стандартну утиліту mshta.exe, яка завантажує HTA-файл із мережі.

- Закріплення в системі: HTA-файл демонструє форму-приманку, водночас непомітно встановлюючи шкідливе ПЗ через заплановані завдання та ін’єкцію коду в процеси на кшталт RuntimeBroker.exe.

Спеціалізоване шкідливе ПЗ

Угруповання UAC-0247 використовує арсенал як власних розробок, так і публічних інструментів:

- AGINGFLY: Шпигунська програма на C#, що дозволяє віддалено керувати комп’ютером, робити скриншоти, запускати кейлогери та завантажувати інші файли. Особливість програми — динамічна компіляція команд, які приходять прямо з сервера керування.

- SILENTLOOP: PowerShell-скрипт для виконання команд та оновлення конфігурації. Для отримання IP-адрес керуючих серверів він використовує Telegram-канали.

- RAVENSHELL: Класичний TCP reverse shell для прямого виконання команд через CMD.

- CHROMELEVATOR та ZAPIXDESK: Спеціалізовані інструменти для викрадення паролів і файлів cookie з браузерів на базі Chromium та викрадення даних із месенджера WhatsApp.

Додаткові загрози та цілі

Окрім медичних закладів, під удар потрапили оператори FPV-дронів. Зловмисники поширювали через Signal шкідливий архів під виглядом оновлення спеціалізованого ПЗ “BACHU”. Також у мережах деяких жертв було виявлено майнер XMRig та інструменти для прихованого тунелювання трафіку (LIGOLO-NG, CHISEL).

Як захиститися?

CERT-UA рекомендує вжити наступних заходів для зменшення поверхні атаки:

- Обмежити запуск файлів: Заборонити виконання файлів з розширеннями .lnk, .hta, .js.

- Контроль системних утиліт: Обмежити використання mshta.exe, powershell.exe та wscript.exe для звичайних користувачів.

- Пильність: Критично ставитися до листів про гуманітарну допомогу або “оновлення програм”, що надходять через месенджери.

Нагадаємо: підшукуючи жертв серед розробників, хакери маскуються під рекрутерів.

Підписуйтесь на нас у соцмережах: Telegram | Facebook | LinkedIn

Сообщить об опечатке

Текст, который будет отправлен нашим редакторам: