Робочий експлойт за ціною вживаного авто: Claude Opus зламав захист Google Chrome за $2283

Модель штучного інтелекту Claude Opus 4.6 від компанії Anthropic продемонструвала здатність створювати функціональні експлойти для сучасного програмного забезпечення.

Дослідник з кібербезпеки та технічний директор компанії Hacktron Мохан Педхапаті (відомий під ніком s1r1us) використав цю LLM для написання повного ланцюжка експлойтів для движка JavaScript V8, що використовується в Google Chrome.

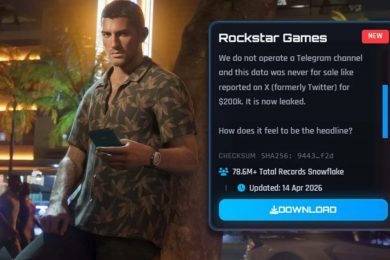

Ціллю атаки, як пише The Register, став браузер Chrome версії 138. Саме на цій версії працює актуальний десктопний клієнт Discord, що зробило його вразливим до експлойту. На розробку робочого рішення для злому пішов один тиждень.

У процесі було використано 2,3 мільярда токенів, а витрати на API склали $2283. Також дослідник витратив близько 20 годин на те, щоб допомагати моделі виходити з «глухих кутів».

Економічна ефективність

Хоча сума у понад дві тисячі доларів може здатися значною для пересічного користувача, у професійному середовищі це свідчить про надзвичайну дешевизну атаки. Розробка аналогічного експлойту людиною-експертом зазвичай триває тижнями або місяцями. Враховуючи, що легальна винагорода за знайдену вразливість (bug bounty) від Google або Discord може сягати $15 000, використання ШІ для таких цілей вже є комерційно вигідним.

Ризики для безпеки

Педхапаті наголошує, що головна проблема не в конкретній моделі (Anthropic вже випустила версію 4.7 з новими фільтрами безпеки), а в загальній тенденції розвитку ШІ. Дослідник виділив кілька критичних аспектів:

- Скорочення вікна для патчів: ШІ дозволяє зловмисникам швидше аналізувати виправлення в коді (patch diffing) і створювати експлойти до того, як користувачі встигнуть оновити ПЗ.

- Проблема Electron-додатків: Багато популярних сервісів (Slack, Discord) використовують фреймворк Electron, який часто базується на застарілих версіях Chrome, залишаючи користувачів вразливими навіть після виходу патчів для основного браузера.

- Доступність для дилетантів: У найближчому майбутньому будь-який «скрипт-кідді» з API-ключем і терпінням зможе атакувати складні системи.

Дослідник радить розробникам приділяти більше уваги безпеці коду ще до його публікації та запроваджувати автоматичні оновлення, щоб мінімізувати час, протягом якого системи залишаються вразливими.

Нагадаємо, днями в Google Chrome запустили Skills: вони довзоляють зберігати промпти та додавати їх одним кліком.

Підписуйтесь на нас у соцмережах: Telegram | Facebook | LinkedIn

Сообщить об опечатке

Текст, который будет отправлен нашим редакторам: